Väčšinou si z bankomatu peniaze vyberáte. Ale správa, ktorá sa na obrazovkách bankomatov ukrajinskej štátnej banky objavila, naopak peniaze požadovala od vás.

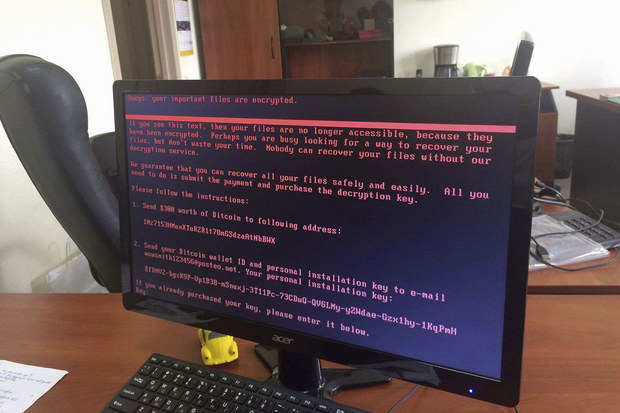

Ransomware, ktorý spôsobil prerušenie kritických služieb na Ukrajine, sa môže rozšíriť do počítačov po celom svete pomocou hackerských nástrojov, ktoré údajne vyvinula americká agentúra pre národnú bezpečnosť (NSA). Škodlivý softvér použitý v útoku je známy ako Petya, hoci niektorí ho nazývajú NotPetya kvôli odlišnému kódu. Petya / NotPetya už zasiahla Rusko, Dánsko, Francúzsko, Veľkú Britániu aj Spojené štáty. Infikované počítače majú svoje súbory zamknuté a hackeri požadujú, aby používatelia zaplatili 300 dolárov v Bitcoinoch, inak sa k svojim údajom a súborom nedostanú.

V jedno neskoré ukrajinské popoludnie, v priebehu niekoľkých hodín, softvér napadol vládne počítače, počítače najväčšej energetickej spoločnosti, počítače súkromných bánk ako aj tej štátnej, ochromené zostalo letisko aj kyjevské metro. Anton Heraščenko, poradca ukrajinského ministra vnútra, napísal na Facebooku, že útok bol "najväčší v dejinách Ukrajiny".

Kto stál za útokom, nebolo hneď jasné. Časopis Wired sa domnieval, že by to mohlo byť Rusko, ktoré svojho suseda využíva ako "skúšobné laboratórium počítačovej vojny", ale Moskva poprela akúkoľvek účasť na týchto útokoch. Ruský ropný gigant Rosneft rovnako uviedol, že bol terčom kybernetických útokov, zatiaľ nie je jasné, či oba útoky spolu súvisia. Aj ďalšia ruská ropná spoločnosť, Bashneft a oceliarsku Evraz, boli zasiahnuté hackermi. Ukrajina sa do značnej miery spolieha na Rusko pokiaľ ide o jej zásoby ropy a zemného plynu. To ale môže byť pravdepodobne za útokom na Rosneft, pretože tá regulérne obchoduje s ukrajinskou vládou. Jedna z tých stálych gentlemanských dohôd, ktoré má ruská spravodajská agentúra s ruskou hackingovou komunitou, je, že si môžu robiť čo chcú, pokiaľ tým nebudú poškodzovať zýujmy Ruska. Aj keď hackeri nedokážu ochrániť ruské spoločnosti pred infikovaním, môžu zabrániť rozšíreniu útoku, čo je pravdepodobne dôvodom, prečo ani Rosneft, ani Evraz neutrpeli výrazné škody, myslí si Alex McGeorge, zo spoločnosti Immunity Inc., ktorá sa špecializuje na kybernetické útoky na národnej úrovni.

Bezpečnostný analytik Nicholas Weaver na blogu Krebs napísal, že išlo o úmyselný, škodlivý, deštruktívny útok, alebo možno to bol test maskovaný ako ransomware.

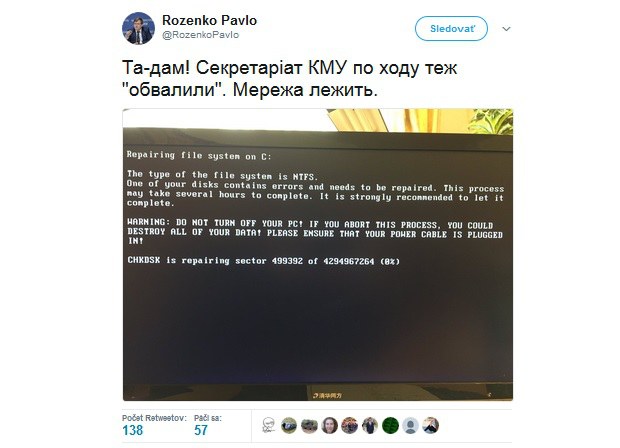

Podpredseda ukrajinského ministerstva zahraničných vecí Pavlo Rozenko prostredníctvom sociálnych médií uviedol, že vládne počítače boli nepoužiteľné, na obrazovke sa ukázal tento text.

Niekoľko popredných spoločností zaoberajúcich sa počítačovou bezpečnosťou, vrátane Symantecu a McAfee, potvrdilo, že Petya / NotPetya používa aspoň jeden z tých istých nástrojov, ktoré sme mali možnosť vidieť v akcii 12. mája, v útokoch ransomware WannaCry. Rýchly nárast počtu útokov, ktoré infikovali takmer 300 000 počítačov na celom svete v priebehu jedného dňa, bol spôsobený použitím dvoch silných softvérových nástrojov, ktoré boli v apríli sprístupnené verejnosti anonymnou hackerskou skupinou Shadow Brokers, pôvodne šlo o nástroje vyvinuté NSA. Vlády a experti vo všeobecnosti dospeli k záveru, že za útokom WannaCry stála severokórejská vláda.

Ukrajinská centrálna banka po útoku odmietala oznámiť, ktoré banky boli zasiahnuté. Uznala však, že "má ťažkosti so službami klientov a bankovými operáciami." Pre agentúru Reuters uviedla, že je presvedčená o sile svojich obranných prostriedkov proti kybernetickému útoku. Štátny poskytovateľ energie Ukrenergo vyhlásil, že útok na jeho systém neovplyvnil poskytovanie služby. Obyvatelia ale na sociálnych sieťach postovali úplne odlišné skúsenosti, napríklad, že si na čerpacích staniciach nedokázali natankovať.

Zástupca riaditeľa letiska Borispol v Kyjeve na Facebooku napísal, že sú obaťou "spamového útoku" a lety by mohli mať oneskorenie. Kyjevské metro uviedlo, že ich platobný systém využívajúci platobné karty spadol a môže za to hackerský útok.

Oficiálny twittrový účet ukrajinskej vlády vyzýval, že "nie je potrebné panikáriť", pričom použili GIF naznačujúci pravý opak:

Some of our gov agencies, private firms were hit by a virus. No need to panic, we’re putting utmost efforts to tackle the issue 👌 pic.twitter.com/RsDnwZD5Oj

— Ukraine / Україна (@Ukraine) 27. júna 2017

Útoky hlásili aj z iných krajín, napríklad britská reklamná agentúra WPP, alebo dánska lodná doprava a ropná skupina Maersk, francúzska spoločnosť na výrobu stavebných materiálov Saint-Gobain, .. V Spojených štátoch bol zasiahnutý farmaceutický gigant Merck, alebo nemocnica v Pittsburghu. Opäť ale nie je jasné, či to súviselo s Petya / NotPetya.

Nástroj NSA Petya / NotPetya využíva zraniteľnosť operačného systému Windows, umožňuje ransomware skopírovať sa na cieľový počítač a získať prístup k jeho súborom. Spoločnosť Microsoft vydala náplasť pre túto zraniteľnosť ešte v marci, asi mesiac predtým, než Shadow Brokers uvoľnili škodlivý kód, ale táto náplasť nemusí postačovať na ochranu používateľov pred Petyou. Eric Chien, technický riaditeľ bezpečnostného oddelenia spoločnosti Symantec uviedol, že nový ransomware používa aj inú metódu na kopírovanie prostredníctvom zdieľania súborov.

To znamená, že Petya ukradne prihlasovacie údaje z ľubovoľného počítača, ktorý infikuje, a pokúša sa používať tieto údaje na šírenie v celej miestnej sieti, na ktorej sa tvári ako oprávnený používateľ. V súčasnosti neexistuje žiadna oprava na zastavenie tejto metódy šírenia, pretože v skutočnosti využíva funkčnosť, ktorá je základom pre Windows. Za potenciálny spôsob ochrany počítača so systémom Windows odborníci považujú pridanie určitého súboru do adresára C: windows.

Šírenie WannaCryho sa odborníkom podarilo zastaviť, keď zistili, že zakaždým, keď ransomware infikoval nový počítač, sa pokúsil dostať na určitú neexistujúcu webovú stránku. Zaregistrovali webovú stránku a pomocou nej ransomware odstavili. Podobný spôsob zatiaľ pre Petya / NotPetya nenašli. Odborníci naznačili, že WannaCry, napriek rýchlemu šíreniu technológií, mal v sebe nedostatočne implementované výkonné nástroje. Čiže lepšie vyvinutý ransomware by mohol spôsobiť oveľa viac chaosu. Petya však ukazuje, že jeho vývojári sa dopustili aspoň jednu z tých istých chýb ako útočníci WannaCry.

Vo všetkých screenshotoch infikovaných počítačov, dáva pokyn obeti, aby odoslal platbu na rovnakú adresu. Pri typickom útoku ransomware pre každú obeť vytvorí jedinečnú bitcoinovú adresu. Bez nej útočníci nedokážu zistiť, kto už zaplatil aby mu odblokovali počítač. WannaCry, hoci infikoval takmer stovky tisíc počítačov po celom svete, od obetí požadoval, aby posielali peniaze na jeden z troch bitcoinových účtov. Podobne to robí aj Petya /notPetya.

Odborník pod pseudonymom Grugq poznamenal, že pôvodná Petya "bol kriminálny podnik na zarábanie peňazí", ale nová verzia "už určite na zarábanie peňazí nie je“. Poukázal pri tom na skutočnosť, že použitý platobný mechanizmus je nepoužiteľný. Navyše si vyžaduje odoslanie 60-znakového "osobného identifikačného kľúča" infikovaného počítača z počítača, ktorý nedokáže ani nič skopírovať a prilepiť.

Odborníci odporúčajú nepodliehať tlaku a neplatiť výkupné za opätovné získanie prístupu k aplikáciám a údajom. Neexistuje totiž žiadna záruka, že vám počítač odblokujú a navyše to aj finančne podporuje útočníkov, aby vo svojich útokoch pokračovali. Niektoré organizácie si však nemôžu dovoliť, aby ich systémy neboli k dispozícii čo i len krátky čas. Do tejto kategórie patria verejné služby, letiská, banky a vládne systémy. Hackeri sa preto zameriavajú na tých, ktorí si nemôžu dovoliť prestoje. Žiadne letisko si nemôže dovoliť mať nefunkčný systém na dlhší čas, spôsobilo by to chaos, ak by sa rozhodli odolať a nezaplatiť výkupné.

Tí, ktorí stoja za nedávnym útokom, doteraz úspešne zinkasovali dokopy 3,751 Bitcoinu, čo pri dnešnej cene predstavuje približne 9640 USD. Bitcoinová peňaženka zaznamenala 42 potvrdených transakcií pre uvedenú adresu. Spoločnosť Coindesk uvádza aktuálnu cenu Bitcoinu na úrovni 2570 dolárov. Z technického hľadiska by hackeri mali doteraz dostať zaplatených 12 600 dolárov, ak každá z 42 transakcií predstavuje jednu obeť, ktorá zaplatila výkupné vo výške 300 dolárov.

Máme za sebou už druhý závažný kybernetický útok za menej ako mesiac, a hoci neviem s istotou povedať, kto za nimi stojí, dá sa predpokladať, že ten ďalší bude oveľa ďalekosiahlejší a sofistikovanejší. „A stále to môže byť len predzvesťou toho, čo príde v budúcnosti," povedal Jason Glassberg z Casaba Security.